こんにちは、セキュリティ猫です。

以前から、自分の手を動かして得た知見をまとめる「やってみた」記事を書いていきたいと思っていました。

そのためにここ最近の休日は環境構築に充てていたのですが、環境もそこそこ整ってきたので、今後は、「やってみた」の記事も上げていこうと思います。

今回は、「やってみた」シリーズの初回として今話題のフィッシングサイトにアクセスしてみた内容をまとめたいと思います。

ただ今回は、自宅で構築した環境が諸事情により使用できなかったため、臨時で作った環境からアクセスしてみました。(じゃあ、「環境が整ってきた」ってのは何だったんだよ。。。)

注意事項

- 本記事内で、フィッシングサイトへのアクセスを行っていますが、本来フィッシングサイトなどの不審なサイトへのアクセスは大変危険な行為です。

- 私は、今回アクセスしたサイトがフィッシングサイトであり、情報詐取を目的としているため、マルウェアに感染する可能性は低いと推測したうえでアクセスしています。

- 危険性を考慮したうえで、アンチウイルス製品やNW分離などを行ったうえで解析環境(仮想環境)からアクセスしています。

- アクセスしたことによってIPアドレスなどのアクセス履歴・情報が控えられる可能性があります。不用意なアクセスはお控えください。

- 仮にアクセスした・アクセスしてしまったとしても本物の情報は決っっっっっっっっして入力しないでください。

目次

はじめに・注意

わたしは仕事や趣味でセキュリティに携わっているのですが、仕事ではあまり取り扱わないことを趣味の方でやるようにしています。

その一つには、「フィッシングサイトの簡易分析」が入っています。

なぜ、簡易分析にとどまっているの? 通報しないの?と思われるかもしれません。私自身あくまで趣味の範囲でやっているため専門的な分析の知識も本格的な分析の技術もないため分析は簡易なものになっています。

またフィッシングサイトは、カード情報や口座情報などの情報を詐取することが目的のため、ユーザーをフィッシングサイトに誘導する必要があります。サイトへの誘導は主にメールやSMSが利用されますが、私はフィッシングメールを集める環境を持っていないため、情報をキャッチするスピードがどうしても遅くなり、ほとんどがすでにSNSなどで注意喚起されているものになります。そのため、通報するほどの新鮮さがあるフィッシングサイトを見つけることは稀になります*1。

フィッシングメールやフィッシングサイトの注意喚起や通報などについては、「ばらまきメール回収の会」という非常に優秀な方々のコミュニティがありますのでそちらにお任せしたいと思います(笑)。

もし、フィッシングサイトを見つけた方、見つけたい方、通報方法を知りたい方は、以下の方々の記事を参考にしてください。とても簡単とのことです。

このような事情のため、フィッシング情報を仕入れた際は、あくまで趣味の範囲としてWebサービスを利用して他に関連したフィッシングサイトがないかやどういった情報を盗っているのかなどを調べています。

今回は、その趣味のフィッシング分析で得たここ最近話題になったとあるフィッシングサイトについての情報をまとめたいと思います。

上でも記載しましたが、大事なことなので以下に二回目の注意事項を記載しています。

注意事項

- 本記事内で、フィッシングサイトへのアクセスを行っていますが、本来フィッシングサイトなどの不審なサイトへのアクセスは大変危険な行為です。

- 私は、今回アクセスしたサイトがフィッシングサイトであり、情報詐取を目的としているため、マルウェアに感染する可能性は低いと推測したうえでアクセスしています。

- 危険性を考慮したうえで、アンチウイルス製品やNW分離などを行ったうえで解析環境(仮想環境)からアクセスしています。

- アクセスしたことによってIPアドレスなどのアクセス履歴・情報が控えられる可能性があります。不用意なアクセスはお控えください。

- 仮にアクセスした・アクセスしてしまったとしても本物の情報は決っっっっっっっっして入力しないでください。

特別定額給付金のフィッシングって?

2020年に実施された国民1人当たり一律10万円を支給する「特別定額給付金」について、2020年10月14日に自民党から首相に対して再度実施して欲しい旨の要望書が提出されたと報道がされました。

その翌日15日の早朝から「二回目特別定額給付金の特設サイトを開設しました。」の件名でフィッシングメールがばらまかれているとの注意喚起がされていました。

10月15日4時ごろから総務省を騙った不審メールが来ています

— abel (@abel1ma) 2020年10月14日

件名

二回目特別定額給付金の特設サイトを開設しました。

誘導先

hxxps://kyufukin.soumu[.]online/ pic.twitter.com/0i8SH8L4po

本件に関して、フィッシングサイトの対策を行うフィッシングサイト対策協議会や名前をかたられた総務省からも注意喚起が出されました。

【#特別定額給付金】

— 総務省 (@MIC_JAPAN) 2020年10月15日

本日、総務省を騙るメールアドレスから二回目の特別定額給付金の特設サイトを開設した旨のメールの送信があったとの情報がありました。

当該メールは、総務省・国の機関によるものではありませんので、メールに記載のリンクには決してアクセスしないよう、御注意ください。 pic.twitter.com/b1ZhiWXiBp

10月15日(木)の早朝頃から、総務省を騙るメールアドレス(info_atmark_soumu.go.jp)から、「二回目特別定額給付金の特設サイトを開設しました。」といった旨及び偽の特設サイトに誘導するリンクが含まれたメールが送信されているとの情報が寄せられております。

(メールの誤送付防止のため、「@」を「_atmark_」と表示しております。)当該メール及びサイトは、総務省も含め、行政機関によるものではなく、情報の詐取などを目的としたものと思われますので、決してリンクにアクセスせず、当該メールを削除してください。

また、特別定額給付金について、政府からメールなどでお知らせをすることはありませんので、上記以外のメールアドレスから、総務省や行政機関を名乗ったメールが届いたとしても、情報の詐取などを目的としたものと考えられますので、御注意ください。

「特別定額給付金の給付を騙ったメールに対する注意喚起」より引用

最新の情勢を取り入れた非常に巧妙なフィッシングメールです。

本メールに記載されていたフィッシングサイトのドメインは当日中に閉鎖されましたが、その後毎日のように特別定額給付金の申請サイトを装うフィッシングサイトが登録されています。

今回は稼働しているうちの一つにアクセスしてみました。

アクセスしてみた!

今回は調査当時稼働していたドメイン「japnan[.]toterh[.]pw」へアクセスしてみました。

比較のため、本物の総務省の特別定額給付金の申請サイトと並べています。

こうして比較すると違いが一目でわかります。

- ドメインが全く違う*2

- 本物はメニュー欄に「トップ」などがあるにも関わらずフィッシングサイトは、「申請方法(オンライン)」と「よくある質問」の2つだけ

- 本物はファイルパスが「/apply/online.html」であるが、フィッシングサイトはドキュメントルート直下

- 申請準備に必要なものを記載した項目は、フィッシングサイトは簡素に記述されている

今回アクセスした際にはHTTP通信でアクセスしたのですが、このフィッシングサイトは、HTTPS通信でもアクセスは可能なようです。そのため、HTTPS通信だから、URLの箇所に🔓マークがついてるから安心とは決して言えないことに注意してください。

では、アクセスを続けましょう。

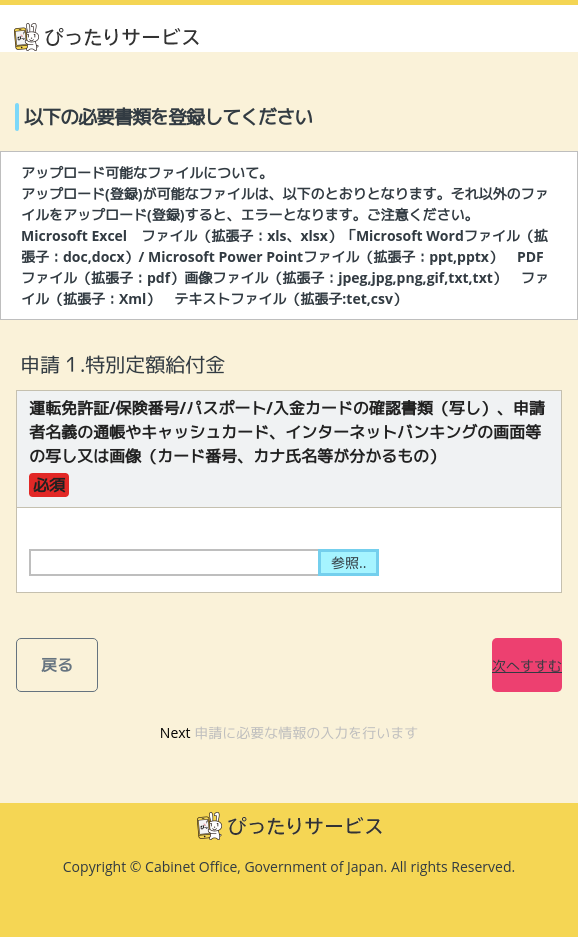

「オンライン申請」をクリックします。するとパラメータに「act=onlinesave&mod=index」が追加され以下のページに遷移しました。

このページでは、サイトを訪れたユーザーにユーザー情報を入力させようとしています。

再度の注意になってはしまいますが、このページで本物の情報は決して入力しないでください。

サイト作成者が、ここで最低限入力を求めている情報は、

- 氏名(漢字)

- 氏名(フリガナ)

- 国籍

- 生年月日

- 性別

- 郵便番号

- 入金カード情報

- カード有効期限

- 認証コード

- 入金コード種別

になります。

ここで、ダミーの情報(例えば、ページの例にある「山田 花子」など)を入力してみようかとも思いましたが、もし万が一・億が一一致する人がいると問題ですので、空欄のまま「次へすすむ」をクリックします。

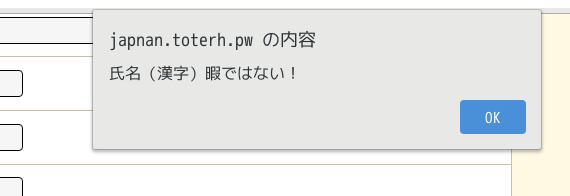

.............(´゚ω゚`)

どうやらサイト運営者も「暇ではない」ようですwww

それはさておき、次のページに進めないどころか、アラートとしてポップアップが出ているということは入力した情報に対してチェック機能が存在しているようです。

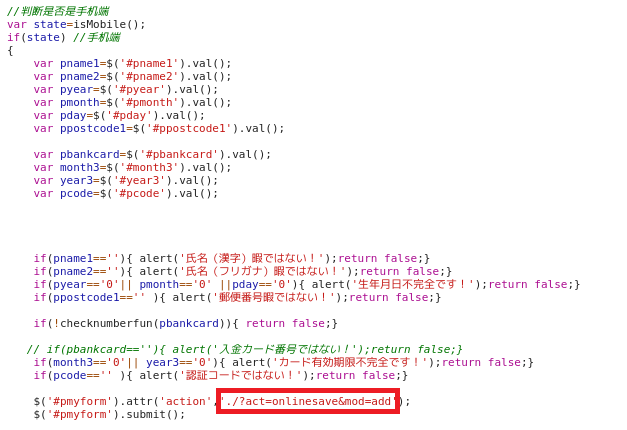

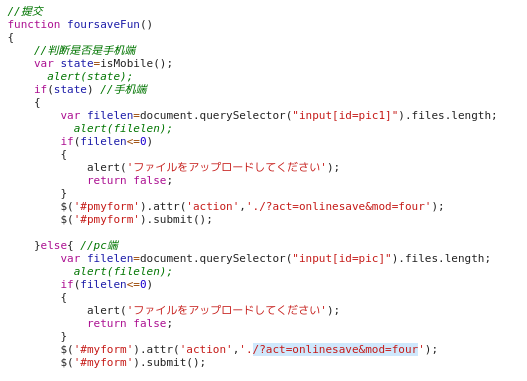

そこで、ソースコードをのぞいてみました。

ソースコードを見てみると、上で記載した最低限入力を求める情報のうち選択性の項目(国籍と入金コード種別)以外は空欄または0かどうか、つまり初期値かどうかをチェックしている模様。

仕方がないので、空欄の項目に「q」を生年月日などは一番古い年月日を入力してみました。(さすがにいないでしょ)

..........................また、「氏名(漢字)暇ではない!」と怒られました。

入力した内容が正当なものか別の場所でチェックでもしているのでしょうか。まあ、入力内容の正当性チェックについては、そこまで興味はわかなかったので入力はあきらめました。

次に目を付けたのはソースコードの処理内容です。

入力内容のチェックをすべて通過した場合実行されるのは、パラメータに「act=onlinesave&mod=add」を付与してページにアクセスするようです。

そこで、パラメータに「act=onlinesave&mod=add」を付与してアクセスしてみました。

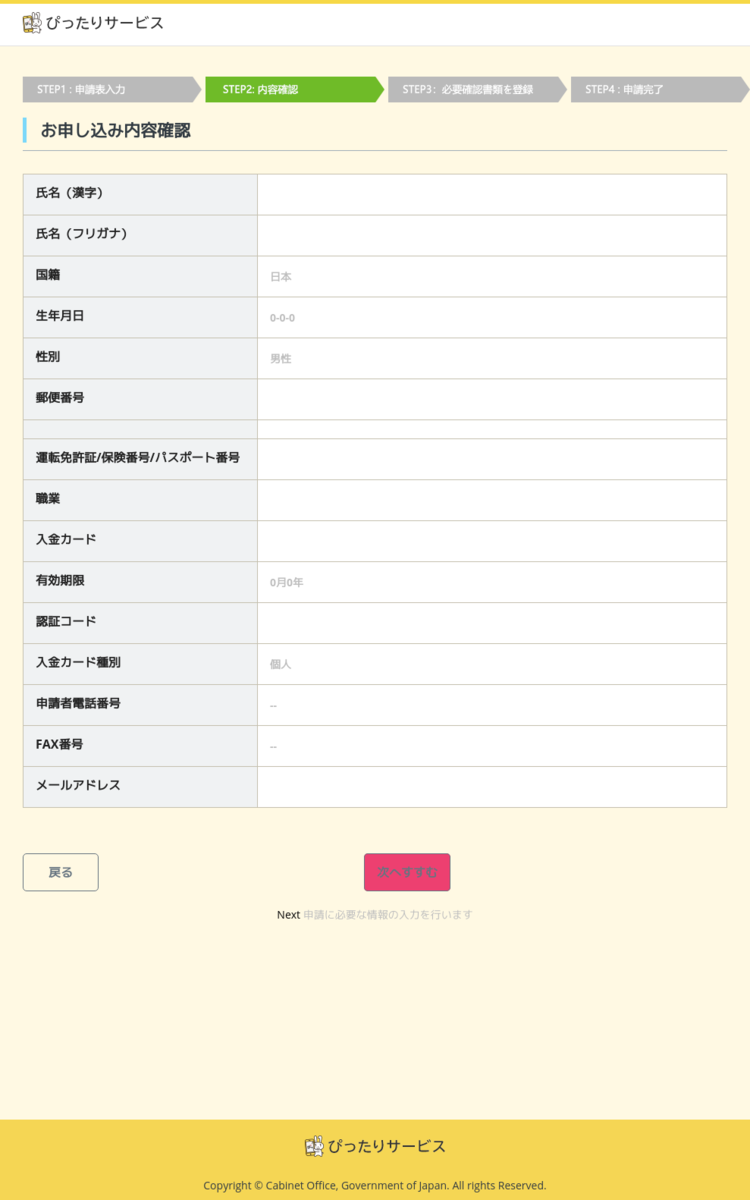

すると、前のページで入力した内容を確認するページに遷移しました。

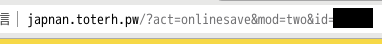

その際、URLのパラメータも「act=onlinesave&mod=two&id=<id number>」に変わっていました。

ここで気になったのは、パラメータに付与されていた「id」のパラメータです。

私がアクセスした際は、脈絡もなくこの番号になっていたため、おそらくは連番で付与される数字と考えられます。そこで考えられるのは、サイト(厳密には確認ページ)への訪問回数です。

つまり、私がこのページに訪れる前にID番号の数だけアクセスがあった可能性が高いです*3。事実、入力ページまで戻り、再度内容確認のページに戻った際は、「id」パラメータは先ほどアクセスした数より1大きい値になっていました。

それ以外の内容はソースコードを含め特になかったので、「次へすすむ」で次のページにアクセスしてみます。

次のページは、運転免許所などの画像を添付させるページでした。パラメータは「act=onlinesave&mod=third&id=<id number>」です。

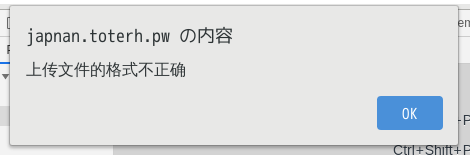

画像は上げることはできないので、ソースページを確認したところ、ファイルアップロード確認後、「act=onlinesave&mod=four」をパラメータとするページに遷移するようです。

パラメータを付与してページにアクセスすると以下のアラートが表れてしまったので、ここで分析を終了しました。

以上から、日本の特別定額給付金の申請に見せかけて、アクセスしたユーザーの情報をだまし取ろうとするフィッシングサイトであったことがわかりました。

特別定額給付金関連のフィッシング情報

今日までに発見された特別定額給付金関連のフィッシングサイトに関する情報を記載します。

ドメイン

056soumu-go-jp[.]xyz

coccjp.coazjp[.]pw

coccjp[.]coazjp[.]pw

h5.dayu1.ks2xf[.]asia

h5.dayu1.l3emb[.]asia

h5.dayu1.l9c24[.]asia

h5.dayu1.ycmksl[.]asia

h5.dayu1.ycphsb[.]asia

hwsrv-785885.hostwindsdns[.]com

japnan.toterh[.]pw

kyufukin.soumu[.]best

kyufukin.soumu[.]buzz

kyufukin.soumu[.]click

kyufukin.soumu[.]club

kyufukin.soumu[.]cyou

kyufukin.soumu[.]fun

kyufukin.soumu[.]link

kyufukin.soumu[.]monster

kyufukin.soumu[.]online

kyufukin.soumu[.]pw

kyufukin.soumu[.]shop

kyufukin.soumu[.]uno

kyufukin.soumu[.]website

kyufukin[.]club

kyufukin[.]cyou

kyufukin[.]monster

kyufukin[.]top

kyufukin[.]website

kyufukin-soumu-go-jp[.]buzz

kyufukin-soumu-go-jp[.]top

kyufukin-soumu-go-jp[.]xyz

kyufukio-soumu-go-jp[.]buzz

www.056soumu-go-jp[.]xyz

www.kyufukin-soumu-go-jp[.]buzz

www.kyufukin-soumu-go-jp[.]top

www.kyufukin-soumu-go-jp[.]xyz

www.openid-pape-co-jp[.]xyz

IPアドレス

104.168.143[.]128

14.63.172[.]200

173.82.120[.]101

182.16.82[.]242

192.119.74[.]11

192.255.188[.]179

199.19.225[.]11

45.192.178[.]214

45.192.179[.]42

45.80.184[.]114

参考URL(urlscan.io)

104.168.143.128 - hwsrv-785911.hostwindsdns.com - urlscan.io

14.63.172.200 - urlscan.io

173.82.120.101 - urlscan.io

182.16.82.242 - urlscan.io

192.119.74.11 - hwsrv-790711.hostwindsdns.com - urlscan.io

192.255.188.179 - hwsrv-785885.hostwindsdns.com - urlscan.io

199.19.225.11 - wordsbykristi.com - urlscan.io

45.192.178.214 - urlscan.io

45.192.179.42 - urlscan.io

45.80.184.114 - nordns.vps.hosteons.com - urlscan.io

さいごに

いかがでしたでしょうか。

フィッシングサイトは年々巧妙化してきています。

自分がいま個人情報や口座情報を入力しているサイトは本当に本物であるか今一度お確かめください。そしてほんの少しでも、不審・違和感を得たならば一旦入力を中止し、最初からやり直すことをお勧めします。

また、フィッシングサイト対策にメール記載のリンクにアクセスしない、よく利用するページはブックマークをしておくといったものがありますが、今回のようにめったに利用しない・初めて作られたページの場合そもそも、ブックマークをしておくといったことは難しいです。不正に利益を得ようとする人は常に最新の情報・情勢を利用してくるので、すぐには作られないだろうと楽観的な考えは危険です。

情報を入力する際には常にこのサイトは本物なのだろうかと頭の片隅でもいいので警戒してください。

フィッシングメールを受け取った、フィッシングサイトを見つけたという方は、ぜひ通報してみてください。

一人でも多くフィッシングの被害者を減らすことに繋がります。

通報することがハードルが高いようでしたら、SNSで

- #フィッシング

- #phishing

- #詐欺メール

- #注意喚起

などのハッシュタグをつけて投稿してみてください。

こういったことを監視している方がいらっしゃいますので、拾ってしかるべき対応をしてくれるでしょう。

なお、投稿の際はURLを張り付けるのではなく画像で投稿することをお勧めします。URLのマスキング(無害化処理)を失敗すると被害が広がる恐れがあります。

ここまで、拙い文章を読んでいただきありがとうございました。

【更新履歴】

2020/10/20 AM 公開